Marketing et data mining

Sommaire

Présentation

Notre équipe

- Sid-Ali Chikh

- Hélène Dufleit

- Nathalie Fernandez

- Clément Phiv

Présentation du sujet

Axe thématique général : Le marketing et le Data Mining

Sujet : E-commerce ou commerce en ligne en France

Code NAF associé : 47.91A Vente à distance sur catalogue général

Définition :

- Donnée personnelle : toute information relative à une personne physique identifiée ou qui peut être identifiée, directement ou indirectement.

Depuis 1995, une donnée conserve un caractère personnel, même si elle est anonyme, si une autorité peut en croisant les fichiers ou par des moyens techniques rendre l’anonymat réversible. (Fabrice Mattatia)

Les données personnelles se sont multipliées avec l’arrivée des nouvelles technologies. Et ce n’est qu’un début…

- Quelques chiffres

Chaque minute :

- 82 millions de mails envoyés (soit 118 milliards de mails envoyés par jour à travers le monde) - 2, 3 millions de requêtes sur Google - 720 achats en ligne - 2,7 milliards de like sur Facebook (2,45 milliards de contenus postés sur Facebook, par jour) - 2 300 feuilles de soins envoyés par carte Vitale en France - 15 400 paiements par carte bancaire en France - 5 800 titres de transports en commun validés en Ile de France

En 2020, il y aura 10,4 zettaoctects, soit 10 400 milliards de gigaoctets de données déversés tous les mois sur Internet.

Le marché de la donnée

- 3,2 milliards de dollars en 2010 - 17 milliards de dollars pour 2015 - 4,4 millions d’emplois aux USA générés par le Big Data d’ici 2015 - 8 % des entreprises françaises ont mis en place des solutions de Big Data (étude IDC-09/2012)

Selon une enquête américaine, la valeur des données personnelles des Européens est estimée à 300 milliards d’euros et d’ici 10-15 ans, cela représenterait 1 000 milliards d’euros.

La question des rapports du marketing avec l’usage des données personnelles a pris un relief particulier avec la généralisation de l’économie numérique au cours de la décennie 2000. La sophistication des technologies de fouilles et de stockage des données (datamining), l’appétit nouveau du marketing pour des informations non plus seulement relatives au marché mais aux personnes et à leurs attributs (habitudes de consommation, goûts, déplacements, etc., …), la prolifération des traces numériques personnelles générées par le citoyen/consommateur/usager à l’échelle mondiale, concourent à constituer les données à caractère personnel en double enjeu :

- Un levier potentiel de performance économique et commerciale - Une source d’inquiétudes et de défiance des consommateurs eu égard à la perte du contrôle de l’exposition de leur vie privée.

Les plus grands opérateurs du e commerce (Amazon, Ebay, Rue du commerce, …) ont été parmi les initiateurs des premières chartes de respect de la vie privée (privacy). Ces codes de bonnes conduite n’ont aucune valeur juridique mais prouvent la lucidité des marques et gestionnaires de sites quant à l’intérêt de rassurer le consommateur sur l’usage qui peut être fait de ses données privées.

En 2013, le projet de règlement européen relatif à la protection des données à caractère personnel donne une nouvelle actualité à cette tension.

En matière de législation : Faire ressortir l’état du droit applicable en France et les difficultés particulières de mise en place d’une nouvelle réglementation européenne. Comment vont être conciliées les aspirations contradictoires auxquelles le législateur est confronté ? Quelles sont les principales dispositions qui encadreront l’exploitation commerciale des données personnelles ?

En matière d’intrusion marketing : Faire apparaître les tendances actuelles en matière d’exploitation des données à la lumière des attentes récentes du marketing et des innovations technologiques. L’exploitation marketing des données structurées permises par les premiers algorithmes du datamining n’est –elle pas en train de céder le pas à un marketing de type émotionnel

Problématique fixée

1 Actualités et perspectives de l’activité du secteur du e-commerce en France

- Sur la base prioritaire des séries les plus récentes de l’Insee

- Complétées par des études publiques et privées et par les informations issues de la presse spécialisée.

2 Quant à l’évolution législative :

- Un état des lieux de la réglementation en vigueur en France (quel est le droit applicable)

- Un point de situation actualisée sur le processus de réglementation européen en matière de protection des données à caractère personnel

- Une mise au jour des principaux enjeux, débats, mobilisations et contraintes qui pourraient orienter le contenu et la portée juridique de la future réglementation européenne.

3 Quant aux usages intrusifs du marketing en matière d’exploitation des données à caractère personnel :

- Panorama des grandes catégories d’usages de la fouille des données par le marketing

- Les tendances émergentes en terme d’innovation TIC et d’évolution des méthodes de marketing susceptibles de mobiliser des données à caractère personnel.

Méthodologie

La configuration de notre dispositif de veille répond aux différents objectifs exposés plus haut. Il procède tout autant d’une approche progressive et de plusieurs ajustements opérés, chemin faisant, à la lumière de découvertes (nouvelles sources, nouveaux mots clés, nouveaux liens, actualités, etc., …) ou parfois de la faiblesse de certains signaux attendus.

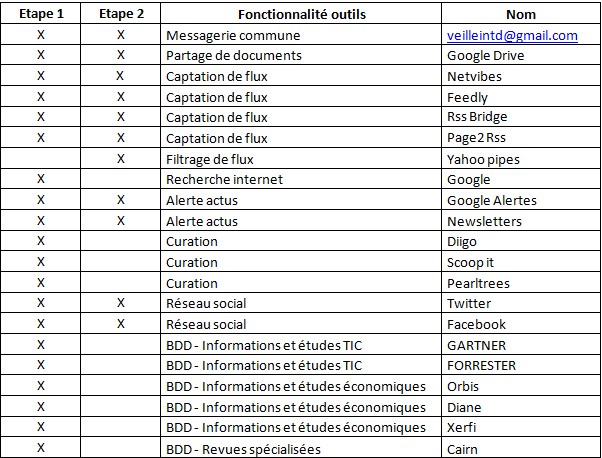

La méthode suivie s’est concrétisée dans un premier temps par l’établissement d’un tableau de sourcing, puis dans un second temps, par la mise en place d’un plan de veille qui met en regard les actions de veille mises en œuvre (collecte, curation, filtrage, …) et les différents outils retenus.

Enfin la démarche a été facilitée par le choix de la mutualisation à l’échelle de notre équipe d’un certain nombre d’outils de veille et de collaboration en ligne : adresse internet commune (veilleint@gmail.com) avec la plate-forme de collaboration Google drive. Les mêmes identifiants ont permis notre inscription sur les réseaux et pour l’utilisation des outils.

Etape 1 : Plan de sourcing et phase exploratoire

En première approche, nous avons posé des jalons propres à couvrir une étendue large de notre sujet. Cette phase exploratoire nous a conduits à lister dans un tableau de sourcing les familles de sources ou d’acteurs associés aux trois thématiques couvertes.

- Associations et fédérations professionnelles

- Associations de consommateurs

- Associations juridiques

- Associations info-doc numérique

- BDD

- Blogs

- Entreprises - Acteurs économiques

- Militants

- Presse spécialisée et générale

- Recherche & développement

- Sources institutionnelles

Au total, l’établissement du tableau de sourcing aura fonctionné

- Comme premier aiguillon en vue d’appréhender les différentes facettes du sujet et de baliser le panorama des études de référence, des acteurs incontournables, des actualités ; des prises de positions en liens avec nos thématiques.

- Comme première base partagée de sources à tester et à valider en vue de la mise en place d’une veille automatisée.

Périmètre de la veille

Le périmètre temporel de notre veille s’est imposé à la lumière de cette première exploration. Nous avons pu convenir que :

- La période de référence ne pouvait aller au delà de 2013 sauf pour l’extraction de quelques études de référence.

- L’information relative à la réglementation des données à caractère personnel devait faire une large place à l’actualité la plus récente pour tenir compte en particulier de l’avancement, au troisième trimestre 2013, de la procédure d’adoption du projet de règlement européen en discussion à la Commission européenne et au Parlement européen.

Pareillement, le rythme de l’innovation dans le secteur des technologies de l’information et de la communication (TIC) aussi bien que celui des mutations du commerce en ligne invite à mettre la focale sur les données et les actualités intervenues au cours de l’année 2013.

Une étape d’exploration du sujet et de sourcing documentaire

Notre veille s’appuie sur notre tableau de sourcing lui même augmenté au fur et à mesure des opérations de curation et de recherche opérées à partir d’une première liste de mots clés. On y retrouve les opérations suivantes :

- La recherche documentaire via les moteurs de recherche internet ainsi que les alertes des FAI (Google, Google Alertes)

- Les alertes d’actualité et l’abonnement aux newsletters.

- La captation et la création de flux Rss ainsi que leur agrégation dans Netvibes utilisé comme premier réceptacle.

- La consultation des bases données sélectionnées

- Notre inscription aux réseaux sociaux Twitter et Face book utilisés principalement ici comme outil de veille (repérage d’experts, de blogs, d’actualités, de tweets documentés)

- Les actions de curation menées à partir de Diigo, de Scoop it et de Pearltrees.

Etape 2 : Validation et filtrage de flux et outils complémentaires

La consultation des sources identifiées dans notre de tableau de sourcing a conduit à trois opérations de sélection :

- Reformulation des mots clés sur les sources propres à éliminer les informations non pertinentes

- Sélection de sources selon qu’elles étaient utiles et propres à l’agrégation de flux

- Filtrage des flux mis en place afin d’affiner le champ de pertinence de la veille par date et mots clés.

Le plan de veille fait ressortir sur cette étape la mise en œuvre de deux nouveaux outils d’automatisation : l’application de filtrage Yahoo Pipes et l’agrégateur Feedly. Yahoo Pipes a été retenu pour son efficacité éprouvée. Le temps nous a aussi manqué pour expérimenter la double fonctionnalité (agrégation et filtrage) de Tadaweb. En revanche nous avons préféré Feedly à Netvibes pour accueillir les nouveaux flux pris dans Netvibes et filtrés par Yahoo Pipes. Deux raisons à cela : d’abord la facilité de créer des dossiers de flux dans Feedly n’existe pas sur Netvibes lequel invite pour cela à créer de nouveau Dashboard, ensuite l’intérêt ergonomique et de classement de l’usage d’un nouveau tableau de bord distinct dédié aux flux filtrés.

Trois groupes de mots-clés La consultation des sources s’est opérée à partir de trois groupes de mots-clés utilisés isolément ou en association dans le cadre des recherches avancées.

Réglementation et protection des données :

Donnée personnelle / Donnée à caractère personnel Cnil / Cnil européenne Commission européenne / Union européenne Commerce électronique / e-commerce / m-commerce / Cybercommerce / Web marchand Cyber surveillance / Trace numérique Droit NTIC / Législation des données personnelles Échange / Traitement / Exploitation / Transmission de données personnelles France Protection des données / Protection du consommateur, du cyberconsommateur Transmission de données / Droit à l’oubli Vie privée

Commerce et marketing : Prospection / Démarchage Consommateur / Client / Relation client Marketing électronique / Marketing mobile Fidélisation / Loyauté du consommateur / Score d’appétence Paiement en ligne / Sécurisation des transactions / Digital wallet Commerce électronique / e-commerce / m-commerce / Cybercommerce / Web marchand Vie privée (respect de la) / Intrusion marketing Marketing comportemental / Marketing émotionnel / Géo-marketing Publicité / Ciblage

Innovations et performance des TIC : Datamining / Fouilles de données Textmining Géo-localisation Big data / Data center Logarithme Collecte de données / Trace numérique Extraction, traitement, analyse et stockage de données / Ip-tracking

Analyse sectorielle

Lien vers analyse sectorielle

Thème de veille

Lien vers Thème de Veille

Analyses de débats

Lien vers la protection des données personnelles face à une exploitation extensive du marketing

Lien vers la version Pdf du livrable 2 Fichier:Proj Veille Livrable 2 Eq6-2014 2.pdf

Notre approche

Notre travail porte sur la thématique générale des relations entre le data mining (extraction de données) et le marketing. Dans cette voie nous avons retenu trois axes de travail. Notre analyse sectorielle portera sur le commerce en ligne en France. Notre projet de veille ciblera l’actualité de la législation relative à la protection des données personnelles. Enfin, nous étudierons sous la forme d’une analyse de controverse, un débat relatif à l’exploitation extensive des données personnelles.

Nous contacter

veilleintd@gmail.com